HHIDE_DUMP

Гость

H

HHIDE_DUMP

Гость

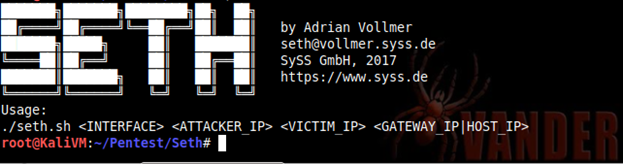

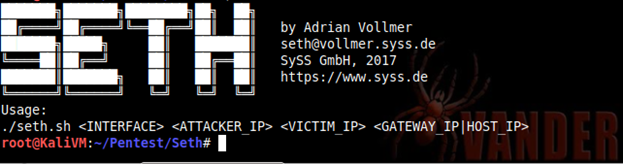

Всем привет! Сегодня рассмотрим одну из полезных утилит, на которую я натолкнулся не так давно, но благополучно о ней забыл. Собственно, Seth.

Инструмент позволяет, инициируя атаку типа – MITM, перехватить учетные данные, при вводе их на RDP сервер.

Для обеспечения большей безопасности для всех RDP подключений необходимо задействовать механизм аутентификации Network Level Authentication (NLA). NLA требует от пользователя авторизоваться на сервере RD Session Host еще до того, как сессия создана. Этот механизм позволяет защитить сервер от обработки лишних сессий, которые могут генерироваться злоумышленниками или программами-ботами. Для того, чтобы воспользоваться NLA, клиентская операционная система должна поддерживать протокол Credential Security Support Provider (CredSSP), что подразумевает ОС Windows XP SP3 и выше, а также клиента RDP 6.0 или выше.

Seth - пытается понизить уровень аутентификации, для того, чтобы перехватить пароль.

Установка:

> git clone

> cd Seth

> ls –a

Справка:

> ./seth.sh –h

Если RDP-хост находится в одной подсети с жертвой, последний параметр – адрес шлюза.

Зависимости:

· python3

· tcpdump

· arpspoof

· openssl

Запуск и использование:

> ./seth.sh eth1 192.168.57.{101,109,102}

Увы, но в моем случае Seth удалось перехватить хэш, так как на моем сервере включен NLA и сделать даунгрейд соединения не вышло. Но в целом довольно интересная вещь, возможно, скоро попробую ее на более стареньких серверах с клиентами, для чистоты эксперимента, так сказать.

На этом все, спасибо за внимание.

Инструмент позволяет, инициируя атаку типа – MITM, перехватить учетные данные, при вводе их на RDP сервер.

Для обеспечения большей безопасности для всех RDP подключений необходимо задействовать механизм аутентификации Network Level Authentication (NLA). NLA требует от пользователя авторизоваться на сервере RD Session Host еще до того, как сессия создана. Этот механизм позволяет защитить сервер от обработки лишних сессий, которые могут генерироваться злоумышленниками или программами-ботами. Для того, чтобы воспользоваться NLA, клиентская операционная система должна поддерживать протокол Credential Security Support Provider (CredSSP), что подразумевает ОС Windows XP SP3 и выше, а также клиента RDP 6.0 или выше.

Seth - пытается понизить уровень аутентификации, для того, чтобы перехватить пароль.

Установка:

> git clone

Пожалуйста,

Вход

или

Регистрация

для просмотра содержимого URL-адресов!

> cd Seth

> ls –a

Справка:

> ./seth.sh –h

Если RDP-хост находится в одной подсети с жертвой, последний параметр – адрес шлюза.

Зависимости:

· python3

· tcpdump

· arpspoof

· openssl

Запуск и использование:

> ./seth.sh eth1 192.168.57.{101,109,102}

Увы, но в моем случае Seth удалось перехватить хэш, так как на моем сервере включен NLA и сделать даунгрейд соединения не вышло. Но в целом довольно интересная вещь, возможно, скоро попробую ее на более стареньких серверах с клиентами, для чистоты эксперимента, так сказать.

На этом все, спасибо за внимание.