HHIDE_DUMP

Гость

H

HHIDE_DUMP

Гость

Коничива ебать

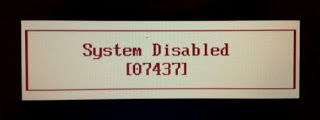

Краткое описание: механика блокировки паролей BIOS, присутствующая в ноутбуках текущего поколения, кратко изложена. Тривиальные механизмы были введены в действие большинством поставщиков, чтобы обойти такие пароли, делая защиту недействительной. Для отключения паролей BIOS предоставляется набор генераторов мастер-паролей и практические инструкции. Когда ноутбук заблокирован паролем, контрольная сумма этого пароля хранится в так называемом FlashROM-это чип на материнской плате устройства, который также содержит код BIOS и другие настройки, например тайминги памяти. Для большинства брендов эта контрольная сумма отображается после ввода неверного пароля в третий раз:

Ошибка системы bios

Драматическое сообщение "система отключена" - это просто тактика запугивания: когда вы удалите все питание с ноутбука и перезагрузите его, он будет работать так же, как и раньше. Из такой контрольной суммы (также называемой "хэш"), допустимые пароли могут быть найдены с помощью грубой силы. Механизмы обхода других поставщиков работают, показывая пользователю номер, из которого можно получить мастер-пароль. Этот пароль обычно представляет собой последовательность чисел, генерируемых случайным образом. Некоторые поставщики прибегают к хранению пароля в виде обычного текста на флэш-памяти, и вместо того, чтобы распечатать только контрольную сумму, отображается зашифрованная версия пароля. Другие поставщики просто получают мастер-пароль от серийного номера. В любом случае, мои скрипты могут быть использованы для получения действительных паролей. Некоторые поставщики реализовали меры по обфускации, чтобы скрыть хэш от конечного пользователя - например, некоторые ноутбуки FSI требуют ввести три специальных пароля для отображения хэша (например, "3hqgo3 jqw534 0qww294e"," включить мастер-пароль"). Для этого у нас есть сайт для генерации спец-номера для восстановления:

Мы вводим туда наш номер, который нам выдали, и получаем данный спец-номер. Мы его вводим и все, браво! Происходит перезагрузка, и запуск BIOS успешен!

Краткое описание: механика блокировки паролей BIOS, присутствующая в ноутбуках текущего поколения, кратко изложена. Тривиальные механизмы были введены в действие большинством поставщиков, чтобы обойти такие пароли, делая защиту недействительной. Для отключения паролей BIOS предоставляется набор генераторов мастер-паролей и практические инструкции. Когда ноутбук заблокирован паролем, контрольная сумма этого пароля хранится в так называемом FlashROM-это чип на материнской плате устройства, который также содержит код BIOS и другие настройки, например тайминги памяти. Для большинства брендов эта контрольная сумма отображается после ввода неверного пароля в третий раз:

Ошибка системы bios

Драматическое сообщение "система отключена" - это просто тактика запугивания: когда вы удалите все питание с ноутбука и перезагрузите его, он будет работать так же, как и раньше. Из такой контрольной суммы (также называемой "хэш"), допустимые пароли могут быть найдены с помощью грубой силы. Механизмы обхода других поставщиков работают, показывая пользователю номер, из которого можно получить мастер-пароль. Этот пароль обычно представляет собой последовательность чисел, генерируемых случайным образом. Некоторые поставщики прибегают к хранению пароля в виде обычного текста на флэш-памяти, и вместо того, чтобы распечатать только контрольную сумму, отображается зашифрованная версия пароля. Другие поставщики просто получают мастер-пароль от серийного номера. В любом случае, мои скрипты могут быть использованы для получения действительных паролей. Некоторые поставщики реализовали меры по обфускации, чтобы скрыть хэш от конечного пользователя - например, некоторые ноутбуки FSI требуют ввести три специальных пароля для отображения хэша (например, "3hqgo3 jqw534 0qww294e"," включить мастер-пароль"). Для этого у нас есть сайт для генерации спец-номера для восстановления:

Пожалуйста,

Вход

или

Регистрация

для просмотра содержимого URL-адресов!

Мы вводим туда наш номер, который нам выдали, и получаем данный спец-номер. Мы его вводим и все, браво! Происходит перезагрузка, и запуск BIOS успешен!

Оригинал -

Discord - 蝶UndetectedButterFly1337.pw#0187

vk -

telegram - @UndetectedButterFly

Пожалуйста,

Вход

или

Регистрация

для просмотра содержимого URL-адресов!

Discord - 蝶UndetectedButterFly1337.pw#0187

vk -

Пожалуйста,

Вход

или

Регистрация

для просмотра содержимого URL-адресов!

telegram - @UndetectedButterFly