HHIDE_DUMP

Гость

H

HHIDE_DUMP

Гость

В этой статье мы поговорим, о том, как обнаружить попытку несанкционированного доступа к своей сети, пресечь попытки ARP-спуфинга.

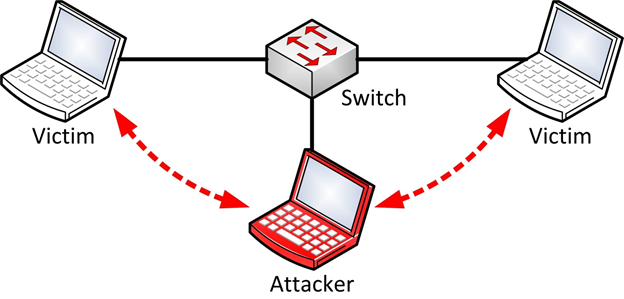

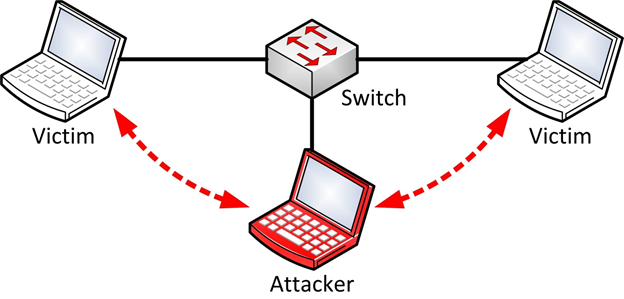

(ARP — poisoning) — разновидность сетевой атаки типа MITM (англ. Man in the middle), применяемая в сетях с использованием протокола ARP. В основном применяется в сетях Ethernet. Атака основана на недостатках протокола ARP.

При использовании в распределённой вычислительной сети алгоритмов удалённого поиска существует возможность осуществления в такой сети типовой удалённой атаки «ложный объект распределённой вычислительной системы». Анализ безопасности протокола ARP показывает, что, перехватив на атакующем узле внутри данного сегмента сети широковещательный ARP-запрос, можно послать ложный ARP-ответ, в котором объявить себя искомым узлом (например, маршрутизатором), и в дальнейшем активно контролировать сетевой трафик дезинформированного узла, воздействуя на него по схеме «ложный объект РВС».

ARP - spoofing позволяет злоумышленнику перехватывать кадры данных в сети, изменять трафик или останавливать весь трафик. Часто атака используется как средство для других атак, таких как отказ в обслуживании, MITM или атаки на перехват сеанса. Наша программа анти-ARP-спуфинга (shARP) активно обнаруживает присутствие третьей стороны в частной сети.

Итак, знакомимся с shARP

Она имеет 2 режима: оборонительный и наступательный.

Оборонительный режим:

· защищает конечного пользователя от спуфинга, отключая систему пользователя от сети и предупреждая пользователя сообщением.

Наступательный режим:

· Отключает систему пользователя от сети, а затем вышвыривает злоумышленника, отправив в его систему пакеты деаутентификации, неспособные к повторному подключению к сети, пока программа не будет перезапущена вручную.

· Программа создает файл журнала (/ usr / shARP /), содержащий детали атаки, такие как адрес Mac злоумышленников, время и дату выпуска Mac. С помощью полученного MAC-адреса мы можем идентифицировать сетевую карту системы нападавших. Если требуется, злоумышленник может быть навсегда заблокирован из сети путем подачи его адреса Mac в список блокировки маршрутизатора.

Загрузим sharp с репозиториев github:

И запустим его с опцией “help”

Теперь, запустим shARP в защитном режиме, Когда пользователь запускает программу в защитном режиме, как только программа обнаруживает спуфер в сети и отключает систему пользователя от сети, чтобы защитить личные данные, передаваемые между системой и сервером. Он также сохраняет файл журнала о злоумышленнике для дальнейшего использования.

(ARP — poisoning) — разновидность сетевой атаки типа MITM (англ. Man in the middle), применяемая в сетях с использованием протокола ARP. В основном применяется в сетях Ethernet. Атака основана на недостатках протокола ARP.

При использовании в распределённой вычислительной сети алгоритмов удалённого поиска существует возможность осуществления в такой сети типовой удалённой атаки «ложный объект распределённой вычислительной системы». Анализ безопасности протокола ARP показывает, что, перехватив на атакующем узле внутри данного сегмента сети широковещательный ARP-запрос, можно послать ложный ARP-ответ, в котором объявить себя искомым узлом (например, маршрутизатором), и в дальнейшем активно контролировать сетевой трафик дезинформированного узла, воздействуя на него по схеме «ложный объект РВС».

ARP - spoofing позволяет злоумышленнику перехватывать кадры данных в сети, изменять трафик или останавливать весь трафик. Часто атака используется как средство для других атак, таких как отказ в обслуживании, MITM или атаки на перехват сеанса. Наша программа анти-ARP-спуфинга (shARP) активно обнаруживает присутствие третьей стороны в частной сети.

Итак, знакомимся с shARP

Она имеет 2 режима: оборонительный и наступательный.

Оборонительный режим:

· защищает конечного пользователя от спуфинга, отключая систему пользователя от сети и предупреждая пользователя сообщением.

Наступательный режим:

· Отключает систему пользователя от сети, а затем вышвыривает злоумышленника, отправив в его систему пакеты деаутентификации, неспособные к повторному подключению к сети, пока программа не будет перезапущена вручную.

· Программа создает файл журнала (/ usr / shARP /), содержащий детали атаки, такие как адрес Mac злоумышленников, время и дату выпуска Mac. С помощью полученного MAC-адреса мы можем идентифицировать сетевую карту системы нападавших. Если требуется, злоумышленник может быть навсегда заблокирован из сети путем подачи его адреса Mac в список блокировки маршрутизатора.

Загрузим sharp с репозиториев github:

> git clone [/I][URL='https://github.com/europa502/shARP'][I]https://github.com/europa502/shARP[/URL]> cd sharp[/I]> chmod +x shARP.sh[/I]> ls –a[/I]И запустим его с опцией “help”

[I]> ./shARP.sh -hТеперь, запустим shARP в защитном режиме, Когда пользователь запускает программу в защитном режиме, как только программа обнаруживает спуфер в сети и отключает систему пользователя от сети, чтобы защитить личные данные, передаваемые между системой и сервером. Он также сохраняет файл журнала о злоумышленнике для дальнейшего использования.

> ./shARP –d eth0[/I]